основной инструмент хакера) прошли долгий

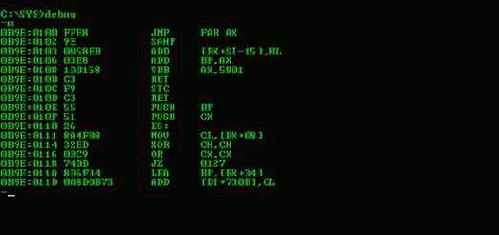

Отладчики (а отладчик, как известно, — основной инструмент хакера) прошли долгий эволюционный путь — от debug.com до soft-ice. За это время было найдено множество способов борьбы с ними, однако, не все они оказались удачны. В последнее время наблюдается острый дефицит хороших антиотладочных приемов. Так не пора ли вернутся к истокам — древним приемам, проверенных годами? Технический прогресс развивается по спирали и методы защиты, разработанные для ms-dos и утратившие актуальность к концу ее существования, оказывают убийственное воздействие на Windows-отладчики, которые просто не предусматривали такого поворота событий и капитулируют сразу, даже не пытаясь бороться.

Разумеется, непосредственный перенос антиотладочных методик из ms-dos в Windows невозможен хотя бы уже потому, что в Windows нет "прерываний" в том смысле, который в них вкладывает ms-dos. В ней нет портов ввода/вывода, физической памяти и множества других привычных для ms-dos программистов концепций и вещей. То есть, они, разумеется, есть (куда же без прерываний?!), но техника работы с ними радикально отличается. Так что, определенная адаптация все-таки необходима.